La ciberseguridad se ha vuelto indispensable para nuestras vidas digitales ya que las estadísticas de ataques cibernéticos en el mundo van en aumento. A medida que la tecnología avanza y las organizaciones dependen cada vez más de los sistemas digitales, proteger los datos confidenciales, preservar la confianza de los clientes y garantizar la continuidad de las operaciones, se han convertido en objetivos críticos.

Desde el creciente número de violaciones de datos hasta las pérdidas financieras sufridas por las empresas y la creciente sofisticación de los piratas informáticos, nuestra lista de estadísticas de ciberseguridad pone de relieve la urgencia de adoptar medidas de ciberseguridad sólidas. Este artículo profundizará en algunos datos reveladores sobre ciberseguridad, arrojando luz sobre nuestros retos y destacando la importancia de salvaguardar nuestros activos digitales.

- Ver más

Estadísticas ciberseguridad 2024

¿Cuántos ciberataques se producen al día en el mundo en 2024? Estos son los tipos de ataques de ciberseguridad que se reflejan en las estadisticas más actuales:

Estadísticas de ataques cibernéticos en 2024 por tipo de ataque

En el panorama en constante evolución de la ciberseguridad, es crucial mantenerse informado sobre los diversos ciberataques que amenazan a particulares y organizaciones. El impacto de estos ataques es sustancial, tanto en términos de pérdidas financieras como de reputación.

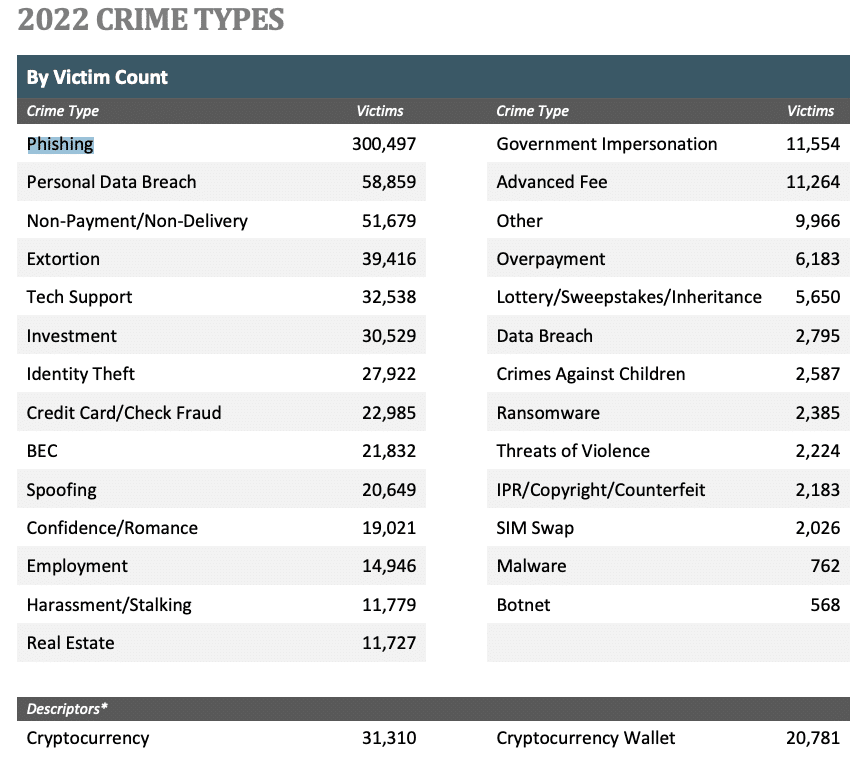

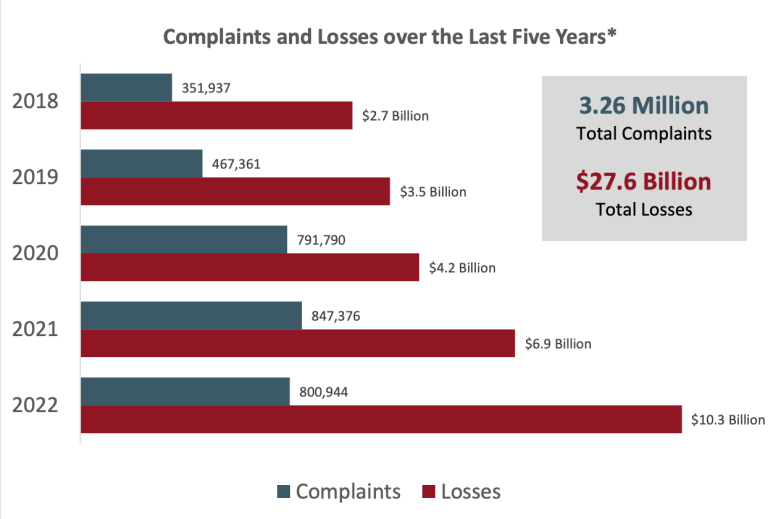

El Informe sobre Delitos en Internet del FBI correspondiente a 2022 reveló que el público denunció un total de 800.944 ciberdelitos.

Los ataques de phishing fueron el tipo de delito número uno, con 300.497 denuncias notificadas. Las pérdidas totales debidas a ataques de phishing superaron los 10.300 millones de dólares.

A continuación, te presentamos más estadísticas de ataques cibernéticos 2024.

Datos sobre ataques de phishing

Los ataques de phishing siguen siendo el ciberataque más común, con aproximadamente 3.400 millones de correos electrónicos no deseados diarios.

Abarcan diversas técnicas engañosas para inducir a las personas a revelar información sensible o a participar en actividades maliciosas a través de correos electrónicos o sitios web camuflados.

Los ataques de phishing son responsables del 90% de las violaciones de datos.

Esto se debe a que los phishers suelen asumir la identidad de una entidad fiable y creíble en las comunicaciones electrónicas.

Tipo de phishing

Details

Purpose

Email phishing

Los atacantes se hacen pasar por entidades de confianza y crean correos electrónicos convincentes que a menudo parecen urgentes o importantes.

Spear phishing

Los atacantes personalizan sus técnicas de ataque para que los correos electrónicos o mensajes fraudulentos parezcan muy legítimos y dignos de confianza.

Clone phishing

Consiste en crear una copia fraudulenta, o clon, de un correo electrónico o sitio web legítimos.

Whaling

Se dirige a ejecutivos de alto nivel o a personas en posiciones de autoridad dentro de una organización.

Pop-up

Se produce mediante el uso de ventanas emergentes o cuadros de diálogo engañosos.

Según algunas ciberseguridad estadísticas, aproximadamente el 88% de las organizaciones se enfrentan a ataques de spear phishing en el plazo de un año. Estos datos indican que las empresas son blanco de ataques casi a diario.

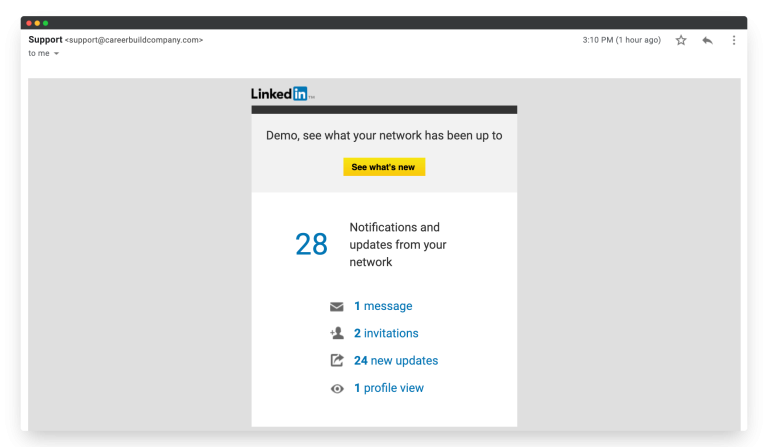

Un informe del primer trimestre de 2022 publicado por Check Point Research reveló una lista de las principales marcas clasificadas por su aparición general en los intentos de phishing de marca.

- LinkedIn (relating to 52% of all phishing attacks globally)

- DHL (14%)

- Google (7%)

- Microsoft (6%)

- FedEx (6%)

- WhatsApp (4%)

- Amazon (2%)

- Maersk (1%)

- AliExpress (0.8%)

- Apple (0.8%)

LinkedIn estuvo relacionada con el 52% de los ataques de phishing en todo el mundo. Esta significativa cifra representa la primera vez que una plataforma de redes sociales ocupa el primer puesto de la clasificación, lo que indica la gravedad del problema. Un ejemplo de correo electrónico de phishing típico de LinkedIn tiene este aspecto:

En el cuarto trimestre de 2022, Yahoo experimentó una notable subida de 23 posiciones, con un 20%, debido a una eficaz campaña de phishing en el trimestre anterior.

LinkedIn cayó al número cinco de la lista con una aparición global del 5,7% en intentos de phishing de marcas.

Con el aumento del trabajo a distancia, se ha producido un incremento de las estafas de compromiso de correo electrónico empresarial (BEC).

Estos estafadores emplean tácticas basadas en el correo electrónico de phishing para engañar a las personas para que revelen información confidencial de la empresa o realicen transferencias de dinero no autorizadas.

En 2022, el IC3 registró 21.832 reclamaciones relacionadas con BEC, que dieron lugar a pérdidas ajustadas superiores a 2.700 millones de dólares.

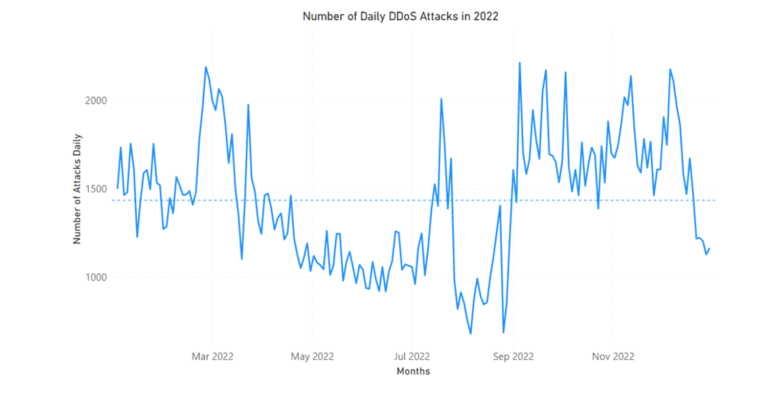

Datos de denegación de servicio distribuido (DDoS)

Un ataque de denegación de servicio distribuido (DDoS) es un intento malicioso de interrumpir el funcionamiento normal de una red, servicio o sitio web abrumándolo con una avalancha de tráfico de Internet.

Un ataque DDoS tiene como objetivo interrumpir o incapacitar los recursos y la infraestructura del objetivo, lo que provoca la interrupción del servicio y posibles pérdidas financieras.

Según un informe publicado por Cloudflare, los ataques DDoS de rescate experimentaron un aumento interanual del 67% y un aumento intertrimestral del 24%. Las industrias en línea experimentaron un aumento significativo de los ataques DDoS en la capa de aplicación, con un aumento intertrimestral del 131 % y un aumento interanual del 300 %.

En septiembre de 2017, un ataque DDoS récord tuvo como objetivo los servicios de Google, alcanzando un enorme tamaño de 2,54 Tbps. Google Cloud reveló este incidente en octubre de 2020.

El ataque se ha atribuido a China y se descubrió que se originó en la red de cuatro proveedores de servicios de Internet chinos.

Los piratas informáticos enviaron paquetes falsos a 180.000 servidores web, que enviaron respuestas a Google.

Uno de los ataques DDoS más importantes se produjo en marzo de 2023. El sitio web de la Asamblea Nacional francesa sufrió una interrupción temporal debido a un ataque DDoS orquestado por piratas informáticos rusos. En un post de Telegram, los hackers atribuyeron el ataque al apoyo del gobierno francés a Ucrania.

Datos sobre malware

En 2023, se generaban 300.000 nuevas instancias de malware al día, el 92% distribuidas por correo electrónico, con una media de 49 días para ser detectadas.

El software malicioso se utiliza para obtener acceso no autorizado a los sistemas informáticos, robar datos, interrumpir los servicios del sistema o causar daños a las redes informáticas.

4,1 millones de sitios web están infectados con malware.

Y se ha descubierto que el 18% de los sitios web contienen amenazas críticas para la ciberseguridad.

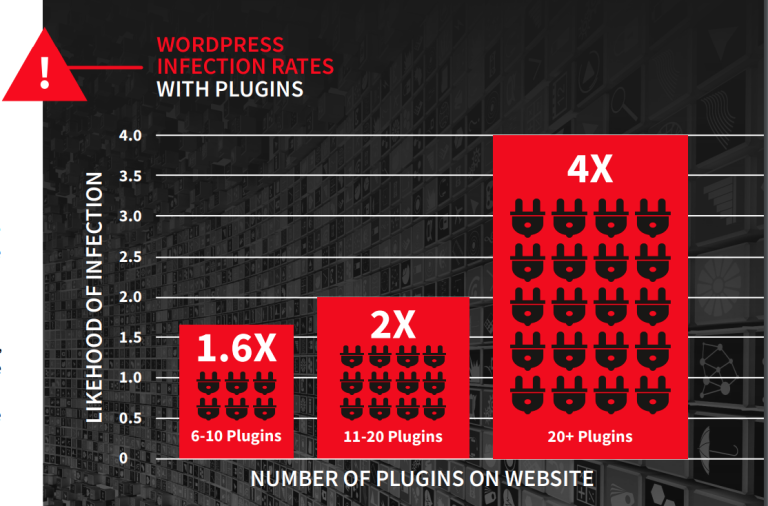

Además, el 97% de todas las brechas de seguridad en sitios web aprovechan plugins de WordPress. De los 47.337 plugins maliciosos instalados entre 2012 y 2021, el 94 % estaban activos en 24.931 sitios web de WordPress diferentes, cada uno de los cuales alojaba dos o más plugins maliciosos.

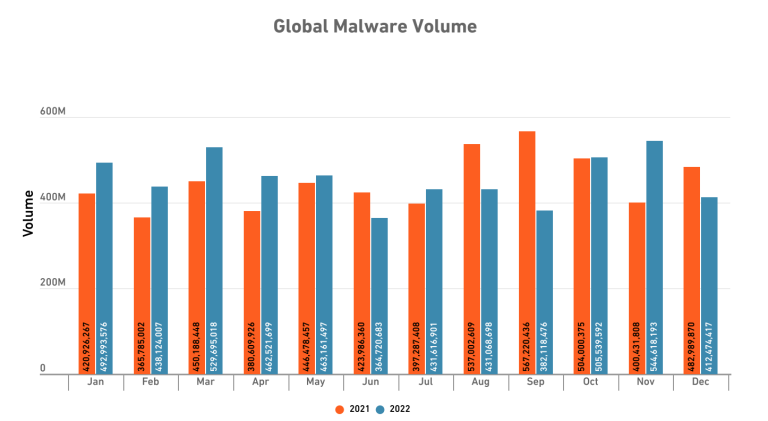

Según el Informe sobre Ciberamenazas 2023 de SonicWall, el malware experimentó su primer aumento desde 2018, subiendo a 5.500 millones de ataques, lo que representa un aumento interanual del 2%.

Aunque se trata de un ligero aumento, las crecientes tasas de criptojacking y malware de IoT han impulsado en gran medida este incremento sustancial.

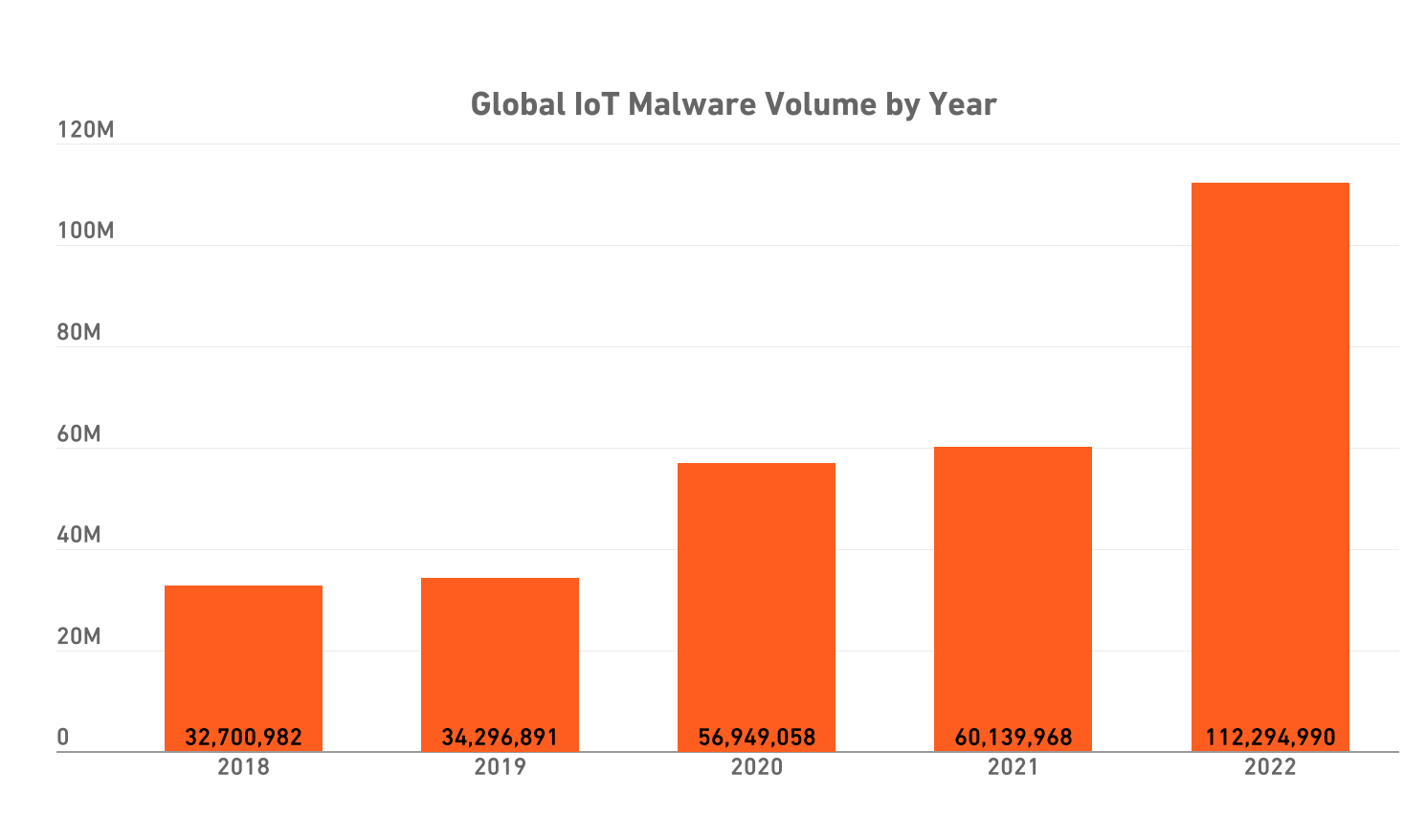

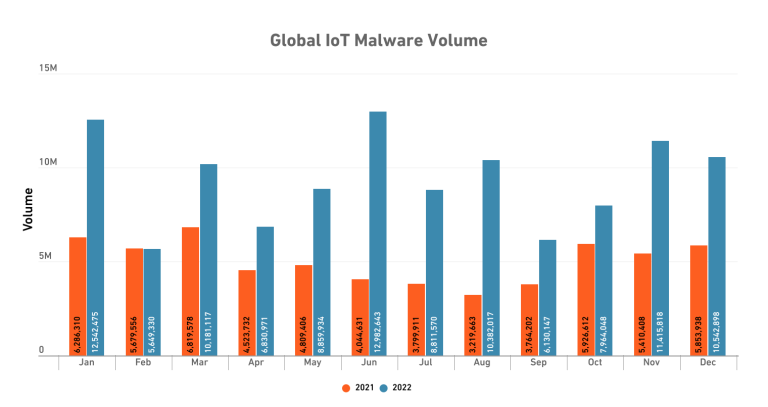

En 2022, el criptojacking experimentó un aumento del 43 %, mientras que el malware IoT experimentó un asombroso incremento del 87 %.

Los aumentos combinados del criptojacking y el malware IoT compensaron el descenso del volumen mundial de ransomware, dando lugar a un cambio positivo en las tendencias generales del malware por primera vez desde 2018.

Datos del ransomware

Dentro del ámbito del malware, el ransomware destaca como un tipo específico que mantiene los datos o sistemas objetivo como rehenes hasta que la víctima paga un rescate.

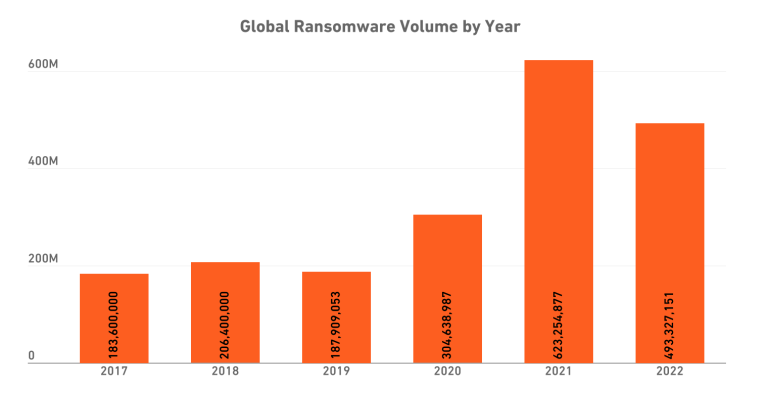

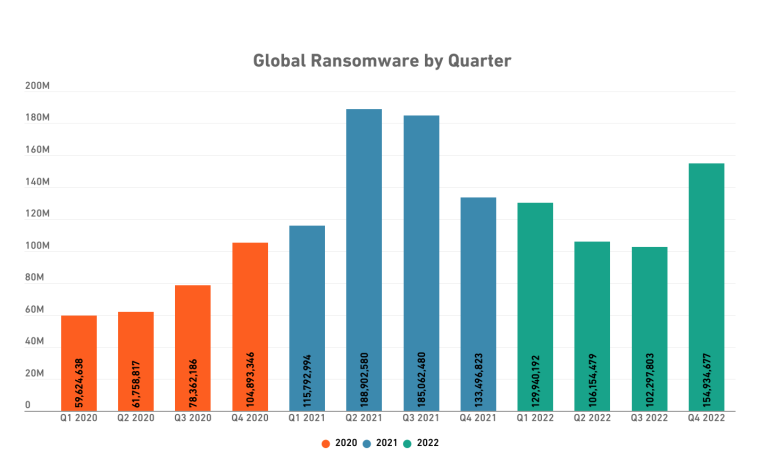

Según SonicWall, en 2022 se produjeron 493,3 millones de intentos de ransomware, lo que demuestra un notable descenso del 21% observado año tras año.

En 2020, hubo un aumento del 62%, y un aumento adicional del 105% en 2021.

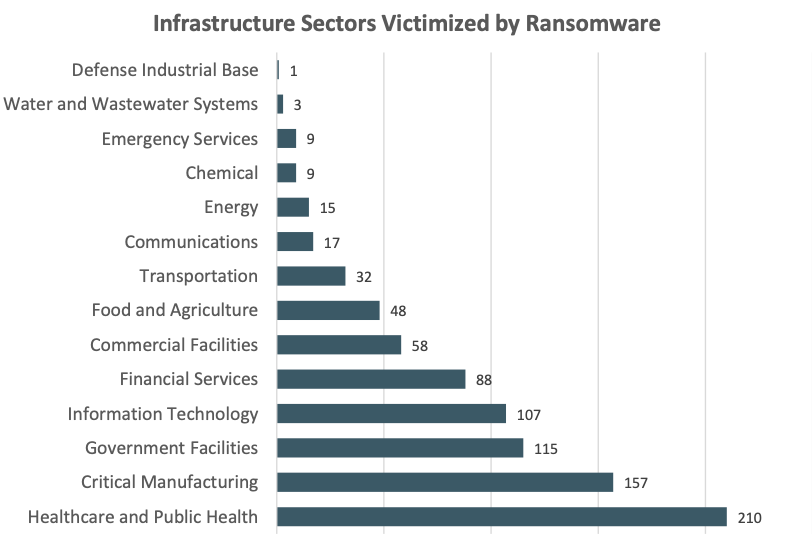

Sin embargo, estos tipos de ciberataques todavía representaron el 12% de las violaciones de infraestructuras críticas en 2022, lo que los hace responsables de más de una cuarta parte de las violaciones en las industrias de infraestructuras críticas.

A pesar de un ligero descenso de poco más de una quinta parte, 2022 sigue siendo el segundo año con más ataques de ransomware a escala mundial.

Además, las cifras para 2022 están mucho más cerca de los niveles extraordinariamente altos observados en 2021 que de los años anteriores.

Superaron los volúmenes observados en 2017 (+155%), 2018 (+127%), 2019 (+150%) y 2020 (+54%) por márgenes significativos.

El número de ataques y los importes de los rescates disminuyeron de 2021 a 2022. Sin embargo, el aumento del promedio de registros afectados indica que, cuando se producen ataques, estos tienen un impacto más significativo en el número de registros comprometidos.

Tipos de ataques de ransomware en las estadísticas de ciberseguridad

El IC3 recibió 2.385 denuncias por ransomware en 2022, lo que supuso unas pérdidas ajustadas superiores a 34,3 millones de dólares.

Los atacantes de ransomware suelen utilizar técnicas de ingeniería social para acceder al entorno de la víctima.

Según el mismo informe, las principales causas de incidentes de ransomware fueron el phishing, la explotación del protocolo de escritorio remoto (RDP) y las vulnerabilidades de software.

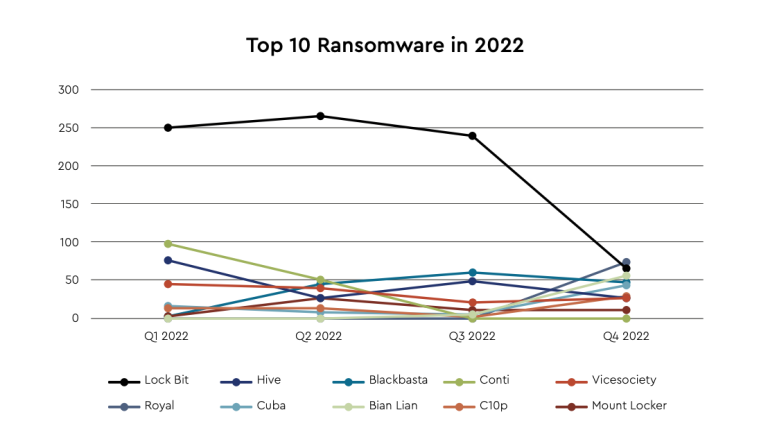

La siguiente tabla enumera los tipos más comunes de ransomware responsables de graves ciberataques.

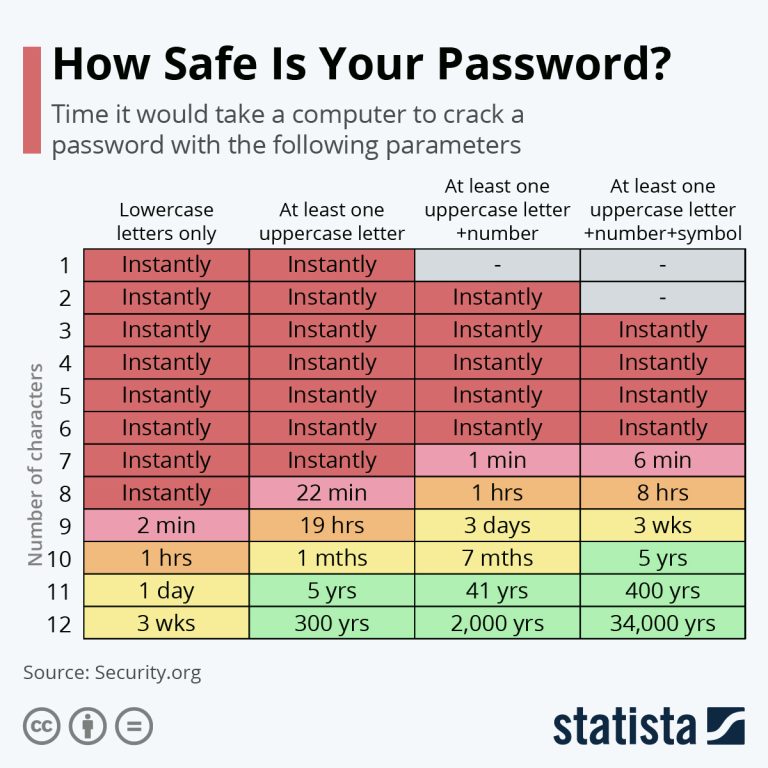

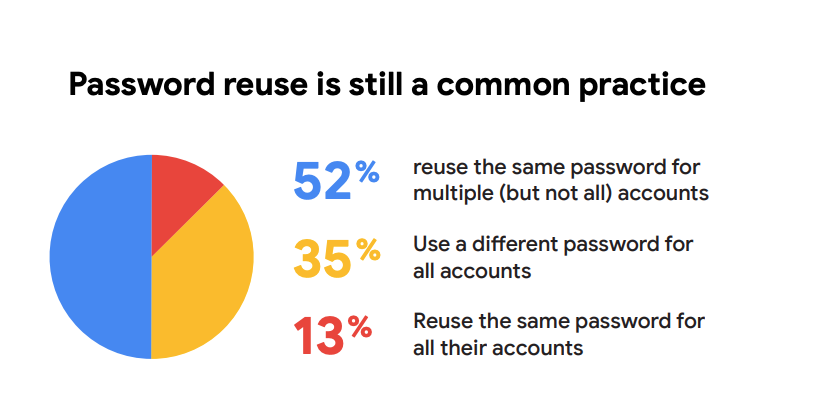

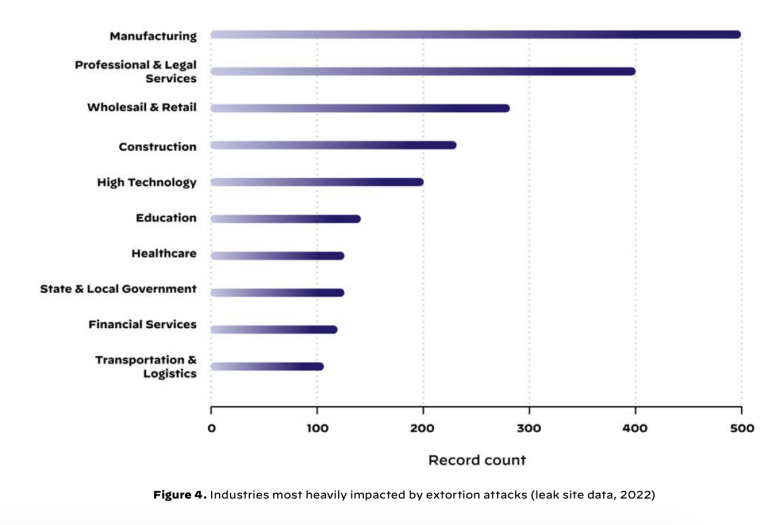

(Ransomware as a Service) LockBit, ALPHV/Blackcoats y Hive fueron las tres variantes de ransomware predominantes notificadas al IC3 y dirigidas a miembros de sectores de infraestructuras críticas. En 2019, el 80% de todas las violaciones de datos se atribuyeron a contraseñas comprometidas, lo que provocó importantes pérdidas financieras para empresas y consumidores. El 49% de los usuarios solo cambiará una letra o un dígito en una de sus contraseñas preferidas cuando se les pida que hagan una nueva contraseña. Un hacker puede intentar 2,18 billones de combinaciones de contraseñas y nombres de usuario en 22 segundos. Y una contraseña de ocho caracteres podría descifrarse inicialmente en un segundo. Pero este tiempo puede aumentar a 22 minutos añadiendo una sola letra mayúscula. En 2019, una encuesta de Google informó de que el hábito de reutilizar contraseñas en varias cuentas está notablemente presente. El 59% de los encuestados cree que sus cuentas están más a salvo de las amenazas en línea que la media de las personas. Según el SANS Software Security Institute, las vulnerabilidades más comunes son: Teniendo en cuenta estos datos críticos, ¿qué opina la gente sobre la seguridad en línea y las violaciones de contraseñas? El informe Psicología de las contraseñas de LastPass presenta conclusiones dignas de mención sobre las emociones y los comportamientos de los encuestados en relación con la seguridad en línea. De los 3.750 profesionales encuestados en siete países, sólo el 8% afirmó que una contraseña segura no debe tener vínculos con información personal. La mayoría de los usuarios crean contraseñas que se basan en información personal vinculada a datos públicos potencialmente accesibles, como la fecha de cumpleaños o la dirección del domicilio. Entre los métodos más utilizados en los ataques a las contraseñas destacan: En diciembre de 2016, Yahoo reveló que más de mil millones de cuentas se habían visto comprometidas en la famosa brecha de 2013. El Internet de las Cosas (IoT) se refiere a una red de dispositivos u objetos físicos interconectados. A diferencia del pirateo tradicional de servidores y sistemas, IoT se dirige a dispositivos que están conectados a Internet. Por ejemplo, los electrodomésticos inteligentes como televisores, altavoces, cámaras de seguridad y dispositivos médicos son objeto de ataques. A medida que el número de dispositivos conectados sigue creciendo, la aparición de malware IoT se ha disparado un 87% en 2022 en comparación con el año anterior, alcanzando un máximo histórico de 112,3 millones de casos. El gráfico anterior muestra que el volumen mundial de malware de IoT ha experimentado un notable aumento, lo que ha provocado varios incidentes alarmantes. Por ejemplo, en enero de 2022, un investigador de 19 años, David Colombo, reveló que podía aprovechar un fallo en el salpicadero de TeslaMate para controlar más de 25 vehículos en 13 países diferentes. Colombo obtuvo acceso remoto a varias funciones de Tesla, como desbloquear puertas, abrir ventanas, iniciar la conducción sin llave, controlar el equipo de música, tocar el claxon y comprobar la ubicación del coche y la presencia del conductor. Sin embargo, Colombo declaró que no era posible mover el vehículo a distancia. En otro caso, el robot aspirador iRobot Roomba serie J7 captó y transmitió imágenes de una mujer con una camiseta lavanda mientras utilizaba el inodoro. Estas imágenes se enviaron a Scale AI, una startup que contrata a trabajadores de todo el mundo para etiquetar datos de audio, foto y vídeo con fines de entrenamiento de IA. Existe una importante oportunidad de mercado para los proveedores de tecnología y servicios de ciberseguridad, cuyo valor se estima en la asombrosa cifra de 2 billones de dólares. El gráfico del tamaño del mercado mundial de ciberseguridad de McKinsey & Company destaca el potencial de los proveedores para ofrecer soluciones y servicios innovadores en respuesta a las ciberamenazas en evolución. Esto presenta unas perspectivas financieras prometedoras y pone de relieve el papel crucial de estos proveedores a la hora de reforzar las defensas digitales y proteger a las empresas de los continuos riesgos cibernéticos. Según el Informe sobre el coste de una violación de datos de IBM, el coste medio global de una violación de datos experimentó un aumento de 4,24 millones de dólares en 2021 a 4,35 millones de dólares en 2022. El phishing representó el 16% de los principales vectores de ataque en la ciberdelincuencia, con un coste medio de la brecha de 4,91 millones de dólares. Además, las brechas causadas por credenciales robadas o comprometidas ascendieron a 4,50 millones de dólares. En 2022, el precio medio por registro comprometido en una violación de datos a nivel mundial fue de 164 dólares, lo que representa un aumento del 1,9% en comparación con 161 dólares en 2021. Este aumento es aún más significativo si se compara con el coste medio de 146 dólares por registro en 2020, lo que muestra una subida del 12,3 %. Los ataques de ransomware representaron el 11% de las brechas analizadas, lo que indica una tasa de crecimiento del 41% en comparación con las brechas de ransomware del 7,8% del año anterior. El coste medio de un ataque de ransomware disminuyó ligeramente de 4,62 millones de dólares en 2021 a 4,54 millones de dólares en 2022. Sin embargo, este coste se mantuvo marginalmente más alto que el coste medio total de la violación de datos de 4,35 millones de dólares. El estudio Cost of Data Breaches de IBM también muestra que las brechas relacionadas con el trabajo remoto cuestan aproximadamente 1 millón de dólares más, en promedio, que las brechas sin que el trabajo remoto esté presente. En los últimos cinco años, el FBI IC3 (Internet Crime Complaint Center) ha recibido constantemente un promedio de 652,000 quejas anuales. El coste de la ciberseguridad para las empresas puede variar significativamente en función de diversos factores debido a la amplia gama de servicios y productos. Por ejemplo, el tamaño y la naturaleza de la organización, el nivel de las medidas de seguridad aplicadas y el alcance de las amenazas potenciales influyen en los costes. Según una encuesta de Deloitte Insights, las organizaciones gastan aproximadamente el 10,9% de su presupuesto de TI en ciberseguridad.Las empresas dedican alrededor del 0,48% de sus ingresos a gastos de ciberseguridad. En términos de gasto por empleado, los encuestados informaron de una inversión media de aproximadamente 2.700 dólares por empleado a tiempo completo para medidas de ciberseguridad. Sin embargo, según el estudio Cost of a Data Breach de IBM, estas inversiones merecen la pena. Las organizaciones con IA y automatización de seguridad totalmente desplegadas experimentaron brechas que fueron 3,05 millones de dólares más baratas en comparación con las organizaciones sin tales despliegues. Esta diferencia significativa (65,2%) en el coste medio de la filtración puso de manifiesto un ahorro sustancial de costes, con una media de 3,15 millones de dólares para las organizaciones con un despliegue completo, mientras que las organizaciones sin despliegue tuvieron que hacer frente a un precio medio de 6,20 millones de dólares. Además, las empresas con IA y automatización de la seguridad totalmente implantadas experimentaron una reducción de 74 días en la identificación y contención de infracciones en comparación con las que no las tenían implantadas. Según el Informe sobre Ciberamenazas 2023 de Sonic Wall, Estados Unidos ocupa el primer puesto de la lista con el mayor volumen de ataques de malware, con un total de 2.680 millones. El Reino Unido ocupa la segunda posición en cuanto al mayor volumen de ataques de malware, con 432,9 millones de ataques en 2022. India ocupa el tercer lugar de la lista, con un total de 335,4 millones, lo que supone un notable aumento del 31 % interanual. Aunque el volumen de ataques disminuyó en general en 2022, la India destacó como el país con mayor crecimiento del volumen de ataques entre los incluidos en el estudio. El porcentaje de propagación de malware de Sonic Wall representa el cálculo de los sensores que detectaron un ataque de malware, lo que indica el alcance del malware en esa región concreta. Vietnam fue el primer país atacado, con un 30,15%. Según el mismo informe, Europa, LATAM y Asia experimentaron importantes aumentos de dos dígitos en 2022, con tasas de crecimiento del 10%, 17% y 38%, respectivamente. Curiosamente, el volumen de malware en Norteamérica experimentó un significativo descenso interanual del 10 %, lo que se tradujo en un total de 2 750 millones de instancias. Esta cifra representa el volumen más bajo registrado desde 2017, lo que pone de relieve un notable descenso de la actividad de malware en la región. Además, durante diciembre, los intentos de malware en América del Norte alcanzaron un mínimo histórico de 158,9 millones, marcando el volumen mensual más bajo desde 2018. Estos desarrollos indican un cambio potencial entre los ciberdelincuentes que se alejan de América del Norte y otros centros prominentes de ciberdelincuencia para centrarse en otras regiones de todo el mundo. China y Rusia emergen como los actores dominantes en el panorama de la ciberseguridad, con casi el 35% de los ataques mundiales combinados. Con 79 ataques confirmados procedentes de China y 75 de Rusia, estos dos países han atacado ampliamente a gobiernos nacionales. La Agencia de Ciberdefensa de Estados Unidos actualiza con frecuencia sus avisos, alertas e informes de análisis de malware (MAR) sobre las actividades cibernéticas maliciosas de Rusia. En febrero de 2022, la BBC informó de que el 74% de los ingresos por ransomware van a parar a hackers vinculados a Rusia. En julio de 2021, la Casa Blanca hizo pública una declaración en la que denunciaba la conducta irresponsable de la República Popular China (RPC) en el ciberespacio. Al año siguiente, los jefes del FBI y del MI5 hicieron por primera vez una aparición conjunta y lanzaron una advertencia sobre la amenaza que representa China: “En nuestro mundo, llamamos a ese tipo de comportamiento una pista… representaría una de las interrupciones empresariales más horribles que el mundo haya visto jamás“, dijo el jefe del FBI, Christopher Wray. El IC3 registró 870 denuncias en 2022, informando de ataques de ransomware dirigidos a organizaciones de sectores de infraestructuras críticas. Entre los 16 sectores de infraestructuras críticas, los informes del IC3 revelaron que 14 sectores tenían al menos un miembro que fue víctima de un ataque de ransomware. Las organizaciones de infraestructuras críticas se enfrentaron a un coste medio por violación de datos de 4,82 millones de dólares, superando la media de otros sectores en un millón de dólares. Entre ellas, el 28% sufrió ataques destructivos o de ransomware, y el 17% sufrió violaciones debidas a socios comerciales comprometidos. El sector sanitario ha sido el más afectado por las filtraciones de ransomware durante 12 años consecutivos, con un coste medio de 10,10 millones de dólares. Los datos de los pacientes son inmensamente valiosos para los ciberdelincuentes, especialmente en las historias clínicas electrónicas (HCE). Estos registros contienen información sobre las personas, incluidos sus nombres, números de la seguridad social, detalles financieros, direcciones pasadas y presentes e historiales médicos. Mientras tanto, la industria manufacturera sufrió significativamente ataques de extorsión en 2022, con 447 víctimas registradas en diferentes plataformas. Le siguió de cerca el sector de servicios profesionales y jurídicos, con 343 víctimas registradas. En 2022, Costa Rica declaró una emergencia nacional en respuesta a una serie de ataques de ransomware dirigidos a instituciones críticas. La primera serie de ataques iba dirigida a organismos gubernamentales y fue reivindicada por la banda Conti, un influyente grupo de hackers con base en Rusia. El sitio de extorsión de Corti reclamaba la publicación del 50% de los datos robados al gobierno costarricense, incluidos 850 gigabytes de material del Ministerio de Hacienda. Los atacantes exigían un rescate de 10 millones de dólares para evitar que la información filtrada saliera a la luz. La segunda serie de ataques se produjo el 31 de mayo de 2022, por parte del grupo de ransomware HIVE. El objetivo principal era la Caja Costarricense de Seguro Social, la entidad responsable de gestionar el servicio de salud del país. Además, el ataque afectó a más de 10.400 ordenadores y a la mayoría de los servidores de Costa Rica. Como resultado, aproximadamente 34.677 citas fueron canceladas esa semana, lo que representa el 7% de todas las citas programadas. En mayo de 2021, Colonial Pipeline sufrió un ataque de ransomware que paralizó por completo su oleoducto de distribución de combustible. En un lapso de solo dos horas, los ciberdelincuentes pertenecientes al grupo conocido como DarkSide lograron extraer casi 100 gigabytes de datos de la red de la empresa con sede en Alpharetta, Georgia. Colonial Pipeline pagó aproximadamente 5 millones de dólares a los hackers procedentes de Rusia para facilitar la restauración del mayor oleoducto de combustible del país. Del mismo modo, en junio de 2021, JBS, la mayor empresa cárnica del mundo, fue víctima de un importante ataque de ransomware por parte de piratas informáticos rusos. Con el aumento de los ciberataques y la creciente sofisticación de los actores maliciosos, las empresas y los particulares se enfrentan a riesgos significativos. Las estadísticas de ciberseguridad revelan tendencias alarmantes, como la escalada de los costes de las violaciones de datos, la prevalencia de los ataques de phishing y el impacto del trabajo a distancia en los gastos de las violaciones. Sin embargo, también arrojan luz sobre el valor de las inversiones en ciberseguridad, haciendo hincapié en el ahorro de costes y la mejora de la respuesta a incidentes que se consigue mediante la implementación de IA de seguridad, automatización y equipos de respuesta a incidentes. A medida que las organizaciones continúan navegando por el cambiante panorama de las amenazas, está claro que dar prioridad a medidas sólidas de ciberseguridad es esencial para salvaguardar los datos confidenciales, preservar la continuidad del negocio y protegerse contra daños financieros y de reputación. Como bien puedes apreciar, la ciberseguridad mantiene estadísticas muy elevadas de los intentos de vulneraciones y ataques diarios a los activos digitales. Además, según los últimos datos de IBM, la filtración de datos le cuesta a las empresas alrededor de 4,45 millones de dólares por año, siendo los correos electrónicos los más buscados por los ataques cibernéticos. Dicho esto, estas son las mejores estrategias para reforzar la ciberseguridad ante los ataques informáticos, bien sea en tu entorno empresarial o personal:

Según las últimas proyecciones de la marca encuestadora Statista, se espera que este año el phishing aumente hasta llegar a representar un 73% de los ataques digitales, porque es el tipo de ciberataques que más funciona para robar los datos empresariales y personales. Por su parte, empresas encuestadoras en ciberseguridad como Esentire, aseguran que los ataques por malware pueden aumentar más del 71%, debido a que muchos equipos son vulnerables a virus por no contar con la protección adecuada que garantice la integridad de los datos. Para contrarrestar estas estadísticas de ciberseguridad, se estima que el número de trabajadores en esta área se incremente al menos en un 32% entre el 2024 y el 2032, lo que representa una buena parte de los trabajadores digitales y tecnológicos enfocados a esa área. En todo caso, la tendencia en el alza de los ciberataques es clara y ante el aumento considerable de las amenazas digitales, se hace fundamental que las empresas y los usuarios implementen las mejores estrategias de seguridad que le permitan tener la tranquilidad de que la información permanecerá segura y a salvo. Los datos se han convertido en el oro de los últimos años, por ello es importante cuidar qué se comparte en Internet y redes sociales. La privacidad es la manera en que uno decide mostrarse selectivamente al mundo y esta está cobrando más relevancia. Es un hecho que la Inteligencia Artificial llegó para quedarse, y que su uso ha revolucionado varios ámbitos de la vida diaria. La mala noticia es que, si bien esta herramienta es muy eficiente para la automatización de los procesos, también su uso puede ser perjudicial, ya que muchos mal intencionados logran adaptar el algoritmo para emplear la IA en ataques digitales. Por ejemplo, recientemente salió al mercado negro un programa denominado WormGPT que se basa en el lenguaje de GPT y que tiene como fin infestar con virus y malware a los usuarios. Y esto solo por nombrar un ejemplo. Este tipo de situaciones pone en el filo del asiento a quienes manejan a diario programas con IA, ya que las estadísticas apuntan a que esta herramienta contribuirá en gran medida al aumento de los piratas digitales.

Tipo de ransomware

Details

Criptografía / Cifrado

Lockers

Scareware

Leakware (Doxware)

RaaS

Datos de los ataques para descifrar contraseñas

Introducir una sola letra mayúscula en una contraseña transforma drásticamente su potencial.

El 69% se da a sí mismo una calificación de A o B cuando se trata de salvaguardar sus cuentas.

Password Attack Type

Details

Brute Force

Dictionary

Hybrid

Credential Stuffing

Durante esta brecha, los hackers obtuvieron acceso no autorizado a los sistemas de Yahoo, comprometiendo información de identificación personal (PII). Esto incluía nombres de usuario, direcciones de correo electrónico, números de teléfono y contraseñas cifradas. Se considera una de las mayores violaciones de datos de la historia de la ciberseguridad.Internet de los objetos (IoT) Hack Data

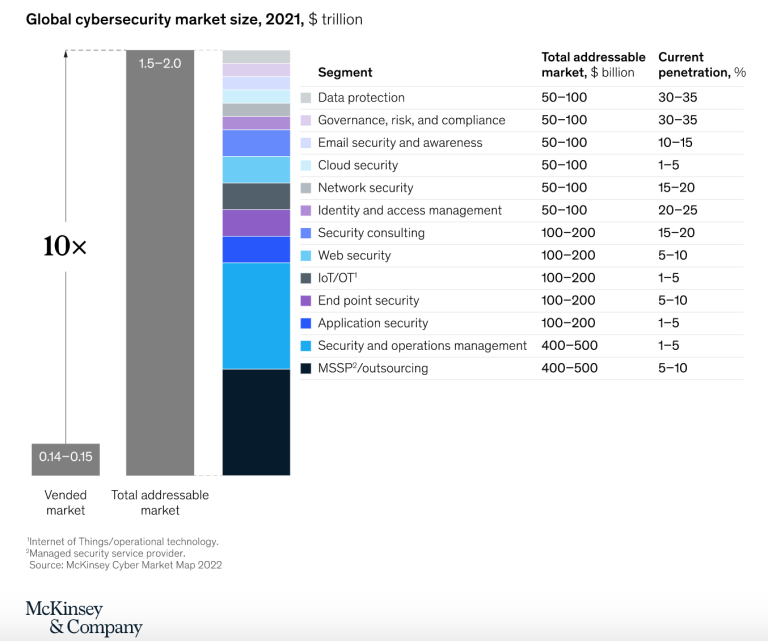

Coste de los datos de ciberseguridad

Valor de las estadísticas de ciberseguridad

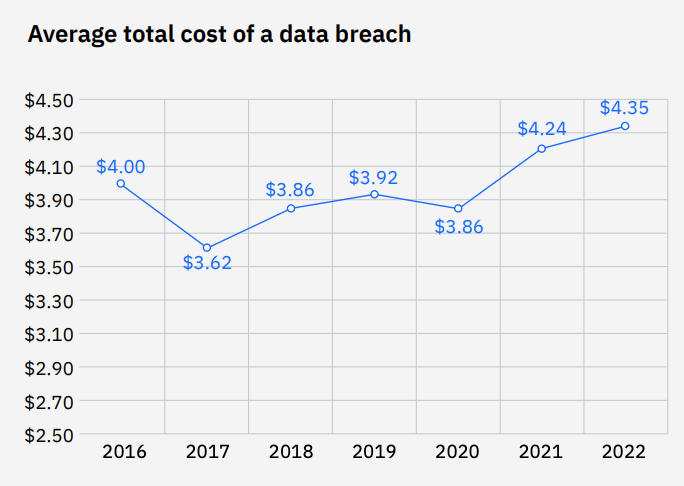

Precio de las violaciones de datos de ciberseguridad

El coste medio de las filtraciones relacionadas con el trabajo remoto fue de 4,99 millones de dólares, mientras que las filtraciones en las que no influyó el trabajo remoto ascendieron a una media de 4,02 millones de dólares. Estas filtraciones relacionadas con el trabajo remoto costaron aproximadamente 600.000 dólares más que la media global.

Desde 2018, ha habido 3,26 millones de quejas y pérdidas por valor de 27.600 millones de dólares.

Estadísticas de ciberseguridad Coste para las empresas

Las organizaciones totalmente desplegadas tuvieron un ciclo de vida promedio de violación de 249 días, mientras que las organizaciones no desplegadas tardaron 323 días.Estadísticas de ciberseguridad por país

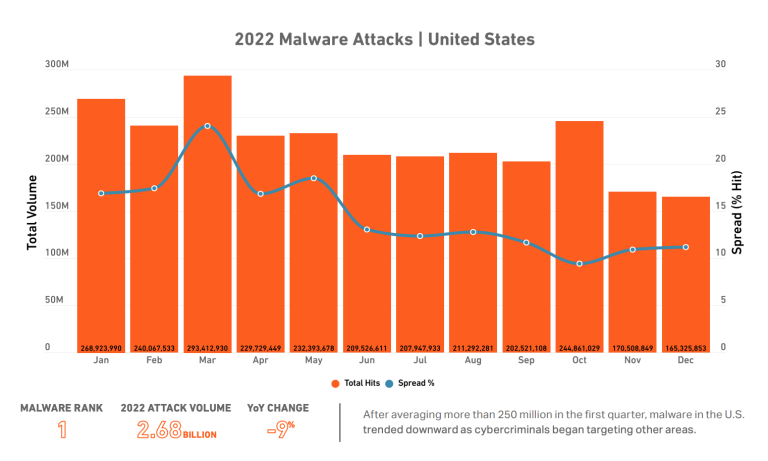

Volumen de malware por país

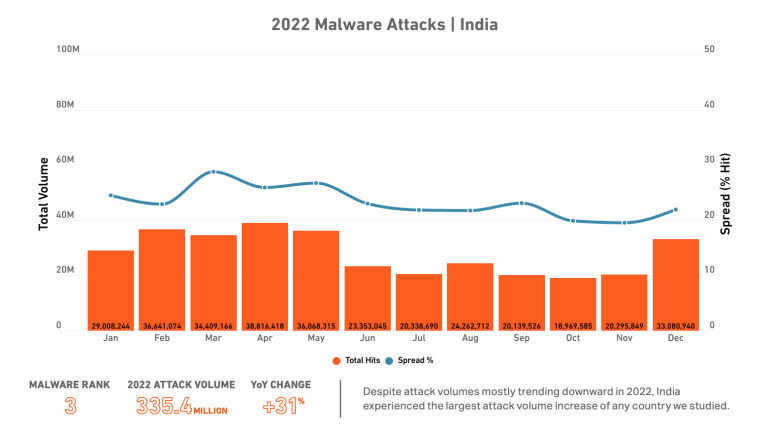

Sin embargo, un significativo descenso interanual del 9% en los casos de malware indica un cambio en la atención de los ciberdelincuentes hacia otros países.

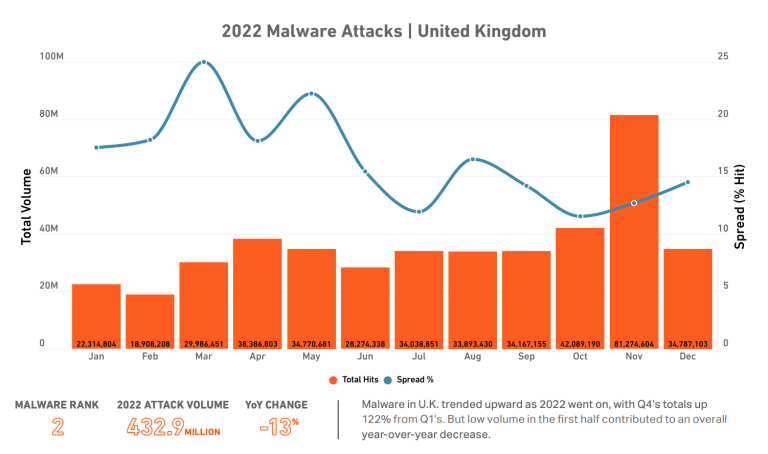

Sin embargo, también experimentó un notable descenso interanual del -13 %.

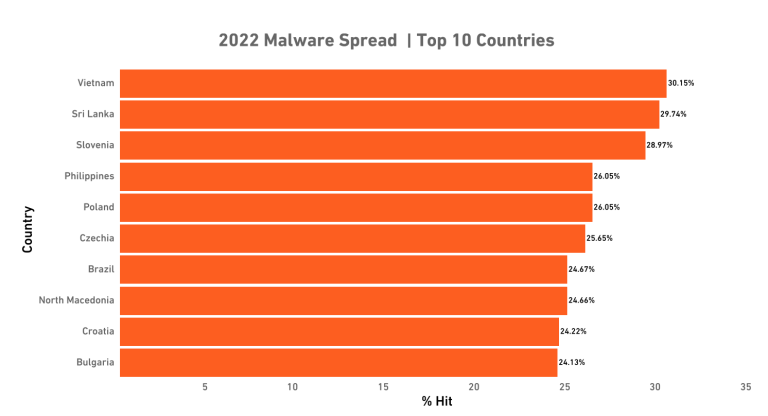

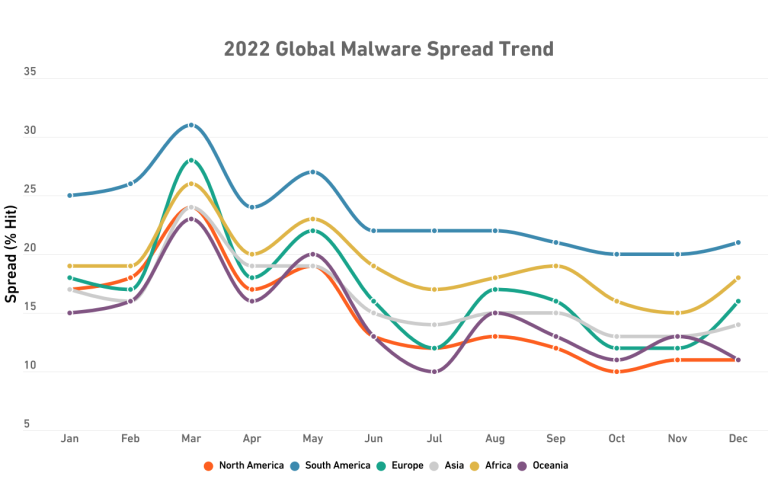

Propagación de malware por país y región

Sin embargo, la observación más significativa es el aumento de Europa como punto caliente de la ciberdelincuencia, con el número de países europeos en la lista duplicándose desde 2021, constituyendo la mayoría dentro de los 10 primeros.

Datos sobre ciberguerra: Rusia y China frente a Estados Unidos

“El gobierno ruso se involucra en actividades cibernéticas maliciosas para permitir el ciberespionaje de amplio alcance, suprimir cierta actividad social y política, robar propiedad intelectual y dañar a adversarios regionales e internacionales”.

Los investigadores identificaron que más de 400 millones de dólares en pagos de criptomonedas se dirigieron a grupos que se cree firmemente que tienen afiliaciones con Rusia.

“Como se detalla en los documentos públicos de acusación desvelados en octubre de 2018 y julio y septiembre de 2020, los piratas informáticos con un historial de trabajo para el Ministerio de Seguridad del Estado (MSS) de la RPC se han involucrado en ataques de ransomware, extorsión cibernética, crypto-jacking y robo de rango de víctimas en todo el mundo, todo para obtener ganancias financieras.”Estadísticas de ciberseguridad por sectores

Principales industrias Ciberseguridad Fallas de datos

La brecha resultó en que JBS pagara un rescate de 11 millones de dólares a los piratas informáticos que obtuvieron acceso no autorizado a su sistema informático.La importancia de la ciberseguridad

Cómo reforzar la ciberseguridad personal o empresarial

¿Cuál es el pronóstico de los ataques cibernéticos para este año?

El papel de la Inteligencia artificial (IA) en el aumento de los ciberataques

Preguntas frecuentes

¿Cuáles fueron las estadísticas de ataques cibernéticos 2023?

¿Cuál es la estadística actual de ataques cibernéticos en el mundo?

¿Cuáles son los tipos de ataques de ciberseguridad más comunes?

¿Qué es lo más importante para reforzar la ciberseguridad?

Referencias